Dos مخفف (denial of service attack) است. حملهی Ddos نوع پیشرفتهتر حملهی Dos است. Ddos یعنی ارسال درخواستهای بیشمار به یک سرور مجازی و یا اختصاصی، این حملات تا زمانی ادامه دارد که منابع آن سرور از کار بیوفتد و از دسترس خارج شود. یکی از متدهای مورد علاقهی هکران استفاده از حملات Ddos است، حملات Ddos ضررهای زیادی به کسب و کارهای بزرگ وارد میکند.

تامین امنیت سایت مسئلهی مهم هر صفحهی وب است. سایتی که امنیت بالایی نداشته باشد، به مرور زمان مخاطبان خود را نیز از دست میدهد. در میان حملات سایبری، حمله DDOS یکی از بزرگترین تهدیدها برای یک سیستم و شبکه به شمار میرود. هدف این حمله اصلا خراب کردن و یا نابودی سیستم نیست؛ حتی اطلاعات روی سیستم را نیز تغییر نداده و یا حذف نمیکند؛ بلکه به نحوه دیگری باعث میشود که سیستم از کار افتاده و نتواند خدماترسانی کند. به جهت یافتن پاسخ سوال حمله ddos چیست و آشنایی با انواع و راه حلهای مقابله با این نوع از حمله سایبری با ما تا انتهای مقاله همراه باشید.

حمله ddos چیست؟

کلمه ddos مخفف عبارت Denial Of Service Attack به معنای حمله انکار سرویس است. درواقع حمله به گونهای است که سرویس به حد انکار میرسد و دیگر پاسخی ارسال نخواهد کرد. به عبارت ساده ارسال تقاضاهای زیاد به سمت سیستم هدف با قصد اینکه سرور مورد نظر توان پاسخگویی خود را از دست بدهد، حمله ddos نام دارد. ساختار این حمله سایبری به این صورت است که از تعداد بالایی سیستم تقاضا به سمت سرور هدف ارسال میشود. از طرفی چون قدرت پاسخگویی سرور محدود است و به تعداد مشخصی میتواند پاسخ دهد، با زیاد شدن تقاضاها سربار سرور زیاد شده و قدرت پاسخگویی خود را از دست میدهد.

دقت داشته باشید که در حمله ddos اطلاعات سرور آسیب نمیبیند و صرفا سرور کارایی خود را از دست میدهد؛ البته اگر سیستم از لحاظ سختافزاری دچار اختلال شود، آسیب اطلاعات نیز اتفاق خواهد افتاد.

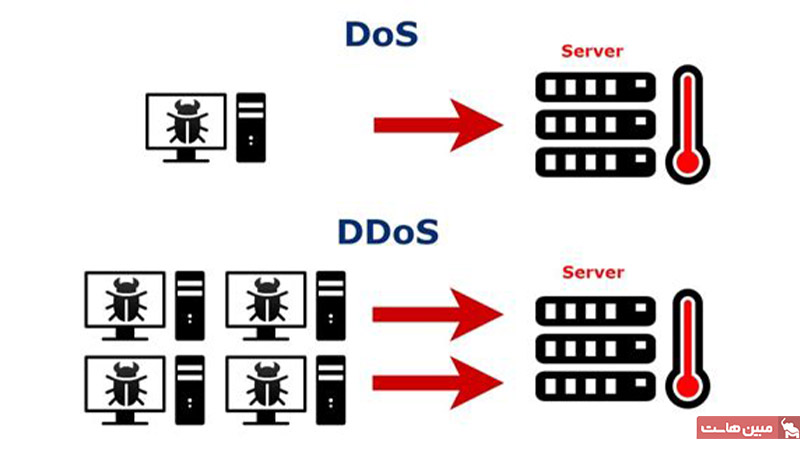

تفاوت حملات DDoS با DoS چیست؟

Ddos نوعی از حملات DoS است که به صورت گسترده و توسط چندین سیستم مختلف عملی میگردد و این در حالی است که حملات DoS بسیار متفاوت از حملات Ddos هستند به طوری که در حملات داس هکر صرفاً توسط یک سیستم و یک ارتباط اینترنتی به سرویس آنلاین هدف حمله میکند در حالی که در حملات دیداس چندین سیستم از طریق چندین ارتباط اینترنتی مختلف از نقاط مختلف دنیا سایت قربانی را هدف قرار میدهند.

ساختار حملات Ddos چگونه است؟

حملهی Ddos از چند بخش مرتبط با هم تشکیل شده. سه بخش اصلی از جمله هکر، گردانندگان و عامل ها را تشکیل می دهند که در ادامه به توضیح آن میپردازیم.

هکر (Attacker)

هکر، مهره اصلی این بازی ست که با استفاده از ابزارهایی که دارد سعی میکند تا شبکه و سرور موردنظر را تا حد ممکن از طریق بستههای اطلاعاتی ارسال شده مشغول کند تا در عمل سرویسرسانی اختلال ایجاد شود.

گردانندگان (Handlers)

گردانندگان به طور کلی بستههای نرمافزاری موجود در فضای اینترنت هستند که هکر از طریق آنها دستورات را برای اجرا شدن در سیستم قربانی به عاملها میفرستد..

عاملها (Agents)

عاملها نرمافزارهایی هستند که در سیستم هک شده نصب شدهاند و دستورات فرستاده شده از طریق گردانندگان را در سیستم قربانی اجرا میکنند.

چگونگی انجام حمله DDOS

برای انجام این حمله همانطور که بیان شد، باید از سیستمهای مختلفی درخواست به سمت سرور ارسال شود. فراهم کردن این سیستمها به صورت حقیقی امکانپذیر نیست؛ از این رو حملهکننده به کمک آلوده کردن سیستمهای تحت یک شبکه، آنها را تحت کنترل خود درآورده و حمله ddos را انجام میدهد. به بیان دیگر، سیستمها را مانند یک ربات کرده که از دستوراتش پیروی کنند. از آنجایی هم که هر سیستم یک ip جدا در فضای اینترنت دارد، قانونی جلوه کرده و درخواست جدید به سمت سرور ارسال میکند؛ به همین دلیل تفکیک ترافیک عادی از ترافیک حمله سایبری کار سادهای نخواهد بود.

ابزارهای مورد استفاده در حملات Ddos چیست؟

- HTTP Unbearable Load King: شبکهای مجازی از کامپیوترها است که هیچگونه پیوند فیزیکی میان آنها وجود ندارد و تمامی ارتباطات از طریق سوییچها و سرورهای مجازی انجام میشود.

- PyLoris: این ابزار بیشتر برای شناسایی آسیبپذیریهای مستمر در شبکهها استفاده میشود، اما قابلیت پیاده سازی حملات ddos را نیز دارد.

- Tor’s Hammer: از لایه کاربرد استفاده میکند و هکرها از آن برای حمله به هر دو گروه برنامههای وبمحور و وبسایتها استفاده میکنند. عملکرد این نرم افزار حمله دیداس متفاوت از ابزارهایی است که در ادامه با آنها آشنا میشوید، زیرا حملههای مبتنی بر مرورگر را انجام میدهد.

- DAVOSET: یک ابزار خط فرمان در اختیار هکرها قرار میدهد. این ابزار عملکردی تقریبا متفاوت از سایر ابزارها دارد و قادر است از کوکیها برای پیاده سازی حملات دیداس استفاده کند.

- DDoS Simulator: این ابزار به زبان سی پلاسپلاس نوشته شده و به همین علت سرعت زیادی دارد و قابلیت اجرا روی سکوهای مختلف مثل ویندوز و لینوکس را دارد.

- OWASP HTTP POST: یکی دیگر از ابزارهای مخربی است که برای پیاده سازی حمله ddos از پروتکلhttp استفاده میکند.

- RUDY: برای پیادهسازی حملههای DDoS به نشستهایی که وبسرورها و کاربران ایجاد میکنند حمله میکند، هرچند قابلیت حمله به برنامههای ابرمحور را نیز دارد.

- Low Orbit Ion Cannon: ابزار چندسکویی قابل استفاده در سیستمعاملهایی مثل ویندوز، لینوکس مک، اندروید و iOS است که در اصل برای نظارت بر وضعیت شبکه طراحی شده است، اما هکرها برای پیادهسازی حملات دیداس از آن استفاده میکنند.

- High Orbit ION cannon: ابزار متنباز رایگان دیگری است که کاربردی دوگانه دارد و برای ارزیابی وضعیت شبکه یا پیاده سازی حملههای DDoS از آن استفاده میشود.

انواع ddos

حملات DDOS را به طریق مختلفی دستهبندی میکنند. به طور کلی بر اساس روش حمله و یا قسمتی از شبکه که مورد حمله قرار میگیرد، این حملات به سه دسته حملات لایه کاربردی، حملات پروتکل و حملات حجمی تقسیم میشوند که در ادامه آنها را توضیح میدهیم.

حملات لایه کاربردی

در این نوع حمله که به حمله لایه هفت هم معروف است، ارسال درخواست از سمت کاربر در لایه کاربردی شبکه به شدت زیاد میشود. منظور از حمله لایه هفت، حمله به لایه هفتم در مدل OSI شبکه است. در واقع در این حمله لایهای که وبسایت روی سرویسدهنده اصلی قرار گرفته را مورد هدف قرار میدهد. تشخیص اینکه این درخواست مخرب است یا کاربر واقعی درخواست دارد مشکل است؛ به همین دلیل مقابله با این نوع حمله دشوار خواهد بود. حمله HTTP Flood نوعی از حملات لایه کاربردی است. این حمله شبیه refresh کردن مداوم صفحه است و با ارسال درخواست زیاد به سرور موجب انکار سرویس میشود.

حملات پروتکل

در حمله پروتکل منابع سرور و واسطهایی مانند فایروال به شدت درگیر شده و توان پاسخگویی خود را از دست میدهند. این حمله که با نام حمله خستگی نیز شناخته میشود، تمرکز بر لایههای 3 و 4 شبکه دارد. ضعف پشتههای پروتکل هدف این نوع از حملات است تا بتوانند به نقاط دسترسیناپذیر دست یابند. حمله SYN Flood را میتوان نوعی از حملات پروتکل دانست؛ زیرا در آن پاسخ کاربر آماده شده اما در لایه تایید نهایی و تحویل باقی میماند. پس از مدتی تمام منابع سرور درگیر این فرایند تایید شده و دیگر قادر نیست درخواستهای جدیدی را پذیرفته و یا درخواستهای قبلی را به سرانجم برساند.

حملات حجمی

در حمله حجمی پاسخهای زیادی از سمت سرور به سمت سیستم هدف ارسال میشود؛ به عبارت دیگر، مهاجم درخواستهای خیلی زیادی به سرور ارسال میکند و برای دریافت پاسخ آدرس سیستم هدف را تعیین میکند. در این حالت تعداد زیادی پاسخ سمت سیستم هدف ارسال میشود که در نهایت منجر به انباشته شدن پاسخها و از کار افتادن آن خواهد شد. درخواستهای یک باتنت را میتوان شبیه این نوع حمله دانست.

برخی از روش های این حمله این موارد هستند

طوفان درخواست

طوفان درخواست یا Ping Flood روشی است که در آن هکر بستههای ping زیادی را به سیستم می فرستد. این عمل تا پرکردن منابع سیستم تکرار می شود و در نهایت نیز سیستم کاملا از کار می افتد.

نقص تنظیمات

Smurf attack یا نقص تنظیمات روشی است که در آن به دلیل وجود نقص در تنظیمات، بسته های ICMP به آی پی اشتراکی سیستمها فرستاده می شود. وجود نقص تنظیمات باعث میشود تا این در خواست به تمام زیر شاخهها فرستاده شود. در نهایت سیستم over load خواهد کرد.

حملات SYN

بستههایی که در این مورد ارسال می گردند از نوع TCP/SYN هستند. ظاهر این بستهها بسیار توجیه شده است و همانند بسته هایی است که از یک کاربر معمولی فرستاده میشود. بعد از دریافت پاسخ بسته، هیچ پاسخی داده نمیشود تا اتصال نیمه باز بماند.

روش Teardrop

در این حمله رشته ای از IP های ناقص شبیه به هم و متصل، به سیستم ارسال می شود. اگر تنظیمات سیستم برای شناخت آنها انجام نشده باشد، سیستم دچار overload می شود.

رفع حملات

در پایان باید گفت حملات DDOS امکان دارد پس از چند دقیقه رفع شود یا اینکه چندین روز طول بکشد. برای رفع این حملات می توان IP های مخرب را بلاک کرد. استفاده از بستههای امنیتی نیز یکی دیگر از روشهای مقابله با انواع آن ها است.

روش کاهش خطر حمله ddos و جلوگیری از آن

برای کاهش خطر حملات ddos لازم است تا تدابیر امنیتی خاصی حاکم شود. بهترین راه حل جداکردن ترافیکهای عادی از غیرعادی است اما انجام اینکار در عمل بسیار سخت خواهد بود. محدود کردن بازه ipها یکی از راههایی است که به جلوگیری از این حملات کمک میکند. روشهای دیگری چون مسدود کردن ipهای مشکوک با درخواستهای نامعقول در لحظه نیز وجود دارد؛ البته دشواری جداکردن آدرس ipهای واقعی و مهاجمها همواره وجود خواهد داشت. برخی از معروفترین روشهای جلوگیری از ddos عبارت است از:

سیاه چاله

در روش چاله سیاه سرویسدهنده اینترنت یا مدیر سایت یک مسیر انحرافی ایجاد کرده و ترافیک ورودی را به آن سمت هدایت میکند. با این روش تمام ترافیکهای ورودی اعم از واقعی و یا مخرب به نوعی حذف میشوند اما در زمان حمله روش مناسبی است و باعث میشود بتوان از آسیبهای جدیتر جلوگیری نمود.

محدودیت سرعت

محدود کردن تعداد پاسخهایی که سرور در زمان مشخصی انجام میدهد از جمله راهکارهای مورد قبول است؛ البته باید این نکته را مدنظر داشته باشید که محدودیت سرعت به تنهایی روش مقابله مناسب نیست اما میتواند اثربخشی خوبی داشته باشد.

فایروالهای برنامه وب

داشتن فایروال واسط بین کاربر و سرور شبیه یک پروکسی عمل کرده و ترافیکهای مخرب را بهتر میتواند شناسایی کند. از طرفی به کمک این نوع از فایروالها میتوان قوانین سفارشی خاصی روی ترافیک ورودی اعمال کرد تا ورودیها کنترل شده باشند.

انتشار شبکه Anycast

به کمک این روش ترافیکهای وردی به چند مسیر مختلف تقسیم میشوند و کنترلپذیری آنها بالاتر خواهد رفت. پخش شدن ورودیها به بررسی دقیقتر آنها نیز کمک خواهد کرد.

آیا روشی قطعی برای پیشگیری از حملات دیداس وجود دارد؟

جلوگیری از حملات DDoS اصلا غیر ممکن نیست، اما میتوانید تا حدودی پیشگیری کنید.

۱. ترافیک شبکه خود را بشناسید

همانطور که میدانید زیرساختهای هر سازمان دارای الگوهای ترافیک اینترنتی معمولی است. هنگامی که الگوی ترافیک عادی سازمان خود را درک کنید، یک پایه خواهید داشت.

2. شبکه خود را مقاوم سازی کنید

زیرساختهای شما باید تا حد امکان در برابر حملات DDoS مقاوم باشد. بخصوص فایروالها چون برخی از حملات DDoS فایروالها را هدف قرار میدهد.

3. مقیاس بالای پهنای باند

اگر حملهی DDoS در حال ایجاد ترافیک شدید در شبکه شماست، یکی از راههای کاهش ترافیک، پهن کردن بزرگراه است! با اضافه کردن پهنای باند بیشتر، سازمان شما قادر خواهد بود حجم بیشتری از ترافیک را جذب کند

4. استفاده از سخت افزار و نرم افزار ضد حملات DDoS

محصولات زیادی برای دفع و یا کاهش حملات پروتکلی و حملات برنامهای به طور خاص وجود دارد و میتوان از آن ابزارها استفاده کرد.

5. علائم حمله را بشناسید

اگر شبکه شما به طور غیر قابل توضیحی کند شود، وب سایت تعطیل شود و یا به طور ناگهانی، اسپمهای زیادی دریافت کنید، شما درحال مشاهدهی نشانههایی از حمله DDoS هستید

6. نظارت بر فعالیتهای غیر معمول

هنگامی که شما فعالیتهای معمولی خود و نشانههای حمله را بشناسید، میتوانید بر ترافیک عجیب وغریب شبکهی خود نظارت کنید.

وقتی حملات DDoS دریافت می کنید، چه اتفاقی می افتد؟

سرعت کم پاسخگویی به در خواست ها

یکی از بارز ترین نشانههای حمله DDOS کند شدن سیستم و تاخیر در پاسخ دادن به درخواستها است. البته باید توجه کرد که در همه موارد دلیل کند شدن سیستم حمله نیست. به تناسب قدرتی که سیستم دارد، زمانی که کند شدن غیر طبیعی برای سیستم رخ دهد می توان گفت حمله رخ داده است.

وصل نشدن به پایگاه داده

از دلایل معمول این اتفاق، مشکلات نرم افزاری و یا کم بودن قدرت سخت افزار سیستم است. همچنین امکان دارد به دلیل تنظیمات نادرست پایگاه داده نیز این اتفاق بیافتد.

اشغال بیش از حد منابع سیستم

زمانی که دادههای زیادی در یک بازه زمانی کوتاه انتقال مییابند یا منابع سیستم خیلی زیاد مصرف شده باشند؛ یکی از علائم رخ دادن حمله DDOS است.

مختل شدن سرویسهای دیگر

در برخی موارد امکان دارد این حملات باعث شوند تا در سرویسهایی نظیر ایمیل اختلال به وجود آید.

جمعبندی

حمله ddos یا همان حمله انکار سرویس تمرکز بر افزایش درخواستهای ورودی سیستم هدف دارد تا از کار بیفتد. درواقع خارج از توان سیستم به آن درخواست ارسال میشود تا پاسخگویی را دچار اختلال کند. در این مقاله انواع این نوع از حملات سایبری را معرفی کردیم. همچنین راههای کاهش خطر و جلوگیری از چنین حملاتی نیز بیان شد. دقت داشته باشید که پیشگیری از این حملات برای یک سیستم خیلی بهتر از درمان آن پس از حمله است. با دقت و کنترل ترافیک ورودی میتوانید از بروز این حملات جلوگیری نمایید.