زمانی که صحبت از امنیت سایبری میشود، اصطلاحات زیادی به گوش میرسد، اما هیچکدام به اندازه مفهوم Malware یا بدافزار گسترده و چالشبرانگیز نیستند. شاید برای شما هم پیش آمده باشد که سیستمتان کند شود یا فایلهایتان ناپدید گردند و بپرسید بدافزار چیست؟ بدافزار مخفف عبارت Malicious Software به معنای نرم افزار مخرب است. این نرمافزارها توسط مهاجمان سایبری با هدف آسیب رساندن، سرقت اطلاعات، جاسوسی و یا ایجاد اختلال در سیستمهای کامپیوتری، شبکهها و دستگاههای موبایل طراحی میشوند. درک اینکه ماهیت فنی بدافزار چیست به ما کمک میکند تا بدانیم با یک “باگ” یا اشکال نرمافزاری روبرو نیستیم؛ بلکه با یک کد هوشمند طرف هستیم که با “نیتی بد” نوشته شده است.در این مطلب به بررسی این که بدافزار چیست و انواع بدافزار و تاثیر آنها بر سیستم شما میپردازیم.

تاریخچه بدافزار

برای اینکه بهتر درک کنیم بدافزار چیست، باید نگاهی به تاریخچه آن بیندازیم. در دهه ۱۹۷۰ و ۱۹۸۰، بدافزارها بیشتر جنبه نمایشی و جدالهای برنامه نویسی داشتند. ویروس “Creeper” و بعدتر “Brain”، صرفا پیامهای متنی نمایش میدادند. اما امروزه داستان کاملا متفاوت است. امروزه بدافزارها ابزار اصلی در حملات سایبری پیچیده هستند. گروههای هکری دولتی و غیردولتی از بدافزارها برای اهداف سیاسی، مالی و جاسوسی استفاده میکنند.

بدافزار چیست؟

«بدافزار» یا همان «malware» اصطلاحی فراگیر است که به هر نرمافزار یا کد مخرب اطلاق میشود که به قصد آسیب زدن به رایانه، سرور، شبکه یا دستگاه کاربر طراحی شده است.

به عبارت دیگر، بدافزار چیزی فراتر از یک ویروس ساده است؛ همه ویروسها بدافزار هستند، اما هر بدافزاری ویروس نیست.

هدف اصلی بدافزار ممکن است سرقت اطلاعات حساس (مانند رمز عبور، اطلاعات مالی، ایمیلها)، کنترل دستگاه بدون رضایت کاربر، اخلال یا تخریب سیستم، یا سوءاستفاده از منابع سیستم (مثل استخراج ارز دیجیتال یا تشکیل باتنت) باشد.

چرا بدافزارها خطرناک هستند

بدافزارها چگونه میتوانند از اطلاعات ما به نفع خود استفاده کنند؟ در ادامه به برخی از این موارد میپردازیم:

-

سرقت اطلاعات حساس: دادههایی مانند رمزهای عبور، اطلاعات بانکی، ایمیلها یا سایر اطلاعات خصوصی میتوانند به سرقت بروند.

-

رمزگذاری و باجگیری: برخی بدافزارها (مثل باجافزارها) اطلاعات یا فایلها را قفل یا رمزگذاری میکنند و سپس برای بازگرداندن آنها درخواست باج میکنند.

-

کنترل از راه دور و سوءاستفاده از منابع: مهاجمان ممکن است بعد از نفوذ با بدافزار، دستگاه را به بخشی از یک باتنت تبدیل کنند یا از قدرت پردازشی برای استخراج رمزارز استفاده کنند.

-

خرابکاری یا اختلال: بدافزارها گاهی برای تخریب سیستم، حذف فایلها، یا مختل کردن عملکرد طبیعی دستگاه طراحی میشوند.

-

نقض حریم خصوصی: نرمافزارهای جاسوسی (spyware) یا کیلاگرها (keylogger) میتوانند فعالیت کاربران را ردیابی و گزارش دهند.

به این ترتیب، وجود بدافزار نه فقط خطر برای اطلاعات ماست، بلکه تهدیدی جدی برای امنیت، حریم خصوصی، و عملکرد صحیح سیستم محسوب میشود.

هدف بدافزارها چیست؟

انگیزههای عاملان و سازندگان بدافزار بسیار متنوع است، اما همگی در یک نقطه اشتراک دارند: بدافزارها طراحی شدهاند تا به قیمتِ ضرر رساندن به قربانی، به عامل حمله پاداش دهند (سودی برسانند). برای مثال، در محیطهای دیجیتال، مجرمان سایبری از نرمافزارهای مخرب (که به آنها بدافزار نیز میگویند) برای سرقت داراییهای مالی، رمزگذاری دادههای حیاتی کسبوکارها، یا قفل کردن سیستمهای کامپیوتری جهت دریافت باج استفاده میکنند.

دولتهایی که درگیر جاسوسی هستند، از بدافزارها برای سرقت مالکیت معنوی و دادههای اطلاعاتی از دشمنان یا رقبا، و یا برای خرابکاری در زیرساختهایی نظیر شبکههای برق شهری (به منظور قطع ارتباطات اینترنتی یا ایجاد اختلالات عمده در خدمات) بهره میبرند. در اینجا به چند مورد از دلایلی اشاره میکنیم که چرا بازیگران مخرب (Bad Actors) از بدافزارها برای انجام حملات سایبری استفاده میکنند:

-

کسب منافع مالی

-

سرقت دادهها

-

ایجاد اختلال در سیستم

-

جاسوسی

-

خرابکاری

تاکتیکهای بدافزار

از بدافزارها میتوان برای استخراج غیرقانونی دادهها، سرقت رمزهای عبور، مسدود کردن دسترسی کاربران به محیط کاربریشان، تخریب منابع شبکه، و یا تصاحب آنها جهت تقویت و راهاندازی «باتنتها» استفاده کرد. صرفنظر از تاکتیک مورد استفاده، پیامدهای یک حمله بدافزاری موفق میتواند بسیار شدید باشد. به عنوان مثال، بدافزار میتواند عملکرد تجهیزات پزشکی دیجیتالی را که به زنده ماندن افراد کمک میکنند، مختل سازد. همچنین میتواند اسرار صنعتی را که با صرف هزینههای گزاف و دههها تحقیق به دست آمدهاند، به سرقت ببرد و با فروش این مالکیت معنوی در «دارک وب»، مزیت رقابتی آن شرکت را کاملا از بین ببرد.

آسیب روحی و روانی فردی را تصور کنید که به دلیل سرقت هویتش، با کوهی از بدهی و سابقه اعتباری خراب مواجه شده است. یا کودکی را در نظر بگیرید که تا زمان شروع اولین شغل خود، متوجه نمیشود که شماره تأمین اجتماعی (کد ملی) او هک شده است.

سالهاست که حملات باجافزاری Ransomware افراد زیادی را هدف قرار میدهند. هدف باجافزار که نوعی بدافزار است، رمزگذاری دادههای خصوصی و مهم کسبوکارها جهت کسب منافع مالی است و حتی زمانی که باج پرداخت میشود، شرکتهای هدف قرار گرفته به ندرت موفق به بازپسگیری دادههای خود میشوند.

درست مانند هر فعالیت مجرمانه دیگر، بدافزار نیز تهدیدی برای کل جامعه محسوب میشود و این وضعیت در دوران پس از همهگیری (کرونا) و در محیطهای کاری «Work-from-anywhere» تنها رو به وخامت رفته است. در پروسه دیجیتالی شدن کسب و کارها و زندگی، تولیدکنندگان مدام دستگاههای جدیدی را به «اینترنت اشیا» اضافه میکنند، که اغلب بدون توجه کافی به امنیت شبکه انجام میشود. این امر سطوح حملهی جدیدی را برای بدافزارها ایجاد میکند. با این حال، با درک «چرایی» پشت حملات بدافزاری، و همچنین شناخت اینکه چه کسانی یا چه چیزهایی هدف قرار میگیرند و نحوه و محل نفوذ آنها چگونه است، سازمانها میتوانند استراتژیهای موثری برای پیشگیری و مقابله با بدافزارها پیادهسازی کنند.

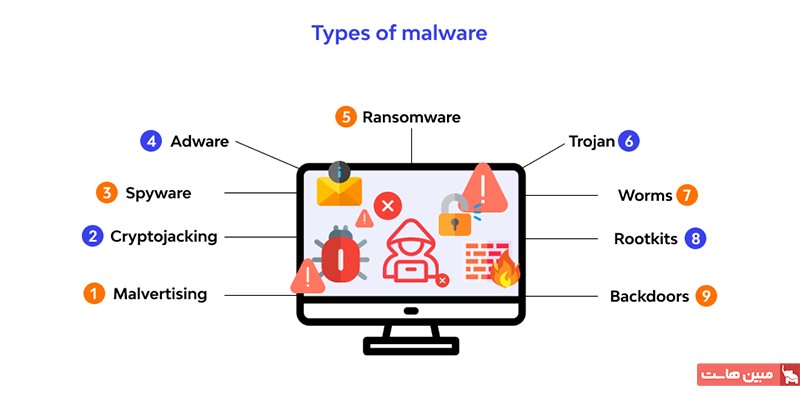

انواع مختلف بدافزار

با وجودی که بسیاری از کاربران گمان میکنند تهدیدات بدافزاری تنها به رایانههای رومیزی و لپتاپها حمله میکنند، اما بر اساس متداولترین تعریف بدافزار، این تهدیدها انواع گوناگونی از نقاط پایانی را آلوده میکنند؛ از جمله تلفنهای همراه، دستگاههای موبایل، اینترنت اشیا (IoT) و دیگر محصولات دیجیتالی که ممکن است با سیستمعاملهای قدیمی و آسیبپذیر در یک شبکه وجود داشته باشند.

۱. ویروسها

ویروسها زیرمجموعهای از بدافزارها هستند. یک ویروس نرمافزار مخربی است که به یک سند یا فایلی که از ماکروها پشتیبانی میکند، متصل میشود تا کد خود را اجرا کرده و از میزبان به میزبان دیگر گسترش یابد. پس از دانلود، ویروس تا زمان باز شدن و استفاده از فایل، در حالت غیرفعال باقی میماند. ویروسها برای ایجاد اختلال در توانایی عملکرد سیستم طراحی شدهاند. در نتیجه، ویروسها میتوانند مشکلات عملیاتی و از دست رفتن دادههای قابل توجهی ایجاد کنند.

۲. کرمها (Worms)

کرم نوعی نرمافزار مخرب است که بهسرعت تکثیر شده و به هر دستگاهی در داخل شبکه گسترش مییابد. برخلاف ویروسها، کرمها برای انتشار نیازی به برنامههای میزبان ندارند. کرم از طریق یک فایل دانلود شده یا اتصال شبکه به دستگاه نفوذ میکند و سپس با نرخی تصاعدی تکثیر و پراکنده میشود. کرمها نیز مانند ویروسها میتوانند عملیات دستگاه را بهشدت مختل کرده و باعث از دست رفتن دادهها شوند.

۳. ویروس تروجان (Trojan)

ویروسهای تروجان (اسب تروآ) در قالب برنامههای نرمافزاری مفید پنهان میشوند. اما به محض اینکه کاربر آن را دانلود میکند، ویروس تروجان میتواند به دادههای حساس دسترسی پیدا کند و سپس آن دادهها را تغییر دهد، مسدود یا حذف کند. این امر میتواند برای عملکرد دستگاه بسیار مضر باشد. برخلاف ویروسها و کرمهای عادی، ویروسهای تروجان برای تکثیر خودکار طراحی نشدهاند.

۴. جاسوسافزار (Spyware)

جاسوسافزار نرمافزار مخربی است که بهطور مخفیانه روی رایانه اجرا میشود و اطلاعات را به یک کاربر از راه دور گزارش میدهد. جاسوسافزار بهجای ایجاد اختلال در عملیات دستگاه، اطلاعات حساس را هدف قرار میدهد و میتواند دسترسی از راه دور را به مهاجمان بدهد. جاسوسافزار اغلب برای سرقت اطلاعات مالی یا شخصی استفاده میشود. یک نوع خاص از جاسوسافزار، کیلاگر (Keylogger) است که ضربات کلید شما را ضبط میکند تا رمزهای عبور و اطلاعات شخصی را فاش کند.

۵. تبلیغافزار (Adware)

تبلیغافزار نرمافزار مخربی است که برای جمعآوری داده در مورد نحوه استفاده شما از رایانه و ارائه تبلیغات مناسب به شما استفاده میشود. در حالی که تبلیغافزار همیشه خطرناک نیست، اما در برخی موارد میتواند برای سیستم شما مشکلاتی ایجاد کند. تبلیغافزار میتواند مرورگر شما را به سایتهای ناامن هدایت کند و حتی ممکن است حاوی اسبهای تروآ یا جاسوسافزار باشد. علاوه بر این، حجم زیاد تبلیغافزار میتواند بهطور محسوسی سرعت سیستم شما را کاهش دهد. از آنجا که همه تبلیغافزارها مخرب نیستند، داشتن محافظتی که بهطور مداوم و هوشمندانه این برنامهها را اسکن کند، اهمیت دارد.

۶. باجافزار (Ransomware)

باجافزار نرمافزار مخربی است که به اطلاعات حساس درون یک سیستم دسترسی پیدا میکند، آن اطلاعات را رمزنگاری میکند تا کاربر نتواند به آنها دسترسی یابد و سپس برای آزاد کردن دادهها، درخواست باج مالی میکند. باجافزار معمولاً بخشی از حملات سایبری و کلاهبرداریهای فیشینگ است. با کلیک کردن روی یک لینک پنهان، کاربر باجافزار را دانلود میکند. مهاجم سپس اطلاعات خاصی را رمزنگاری میکند که تنها با یک کلید ریاضی که نزد اوست، باز میشوند. هنگامی که مهاجم پرداخت را دریافت میکند، دادهها قفلگشایی میشوند.

۷. بدافزار بدون فایل (Fileless)

بدافزار بدون فایل نوعی بدافزار مقیم در حافظه است. همانطور که از این اصطلاح پیداست، این بدافزار از حافظه رم رایانه قربانی و نه از فایلهای روی هارد دیسک، عمل میکند. از آنجا که فایلی برای اسکن وجود ندارد، شناسایی آن دشوارتر از بدافزارهای سنتی است. همچنین کار پزشکی قانونی سایبری را دشوارتر میکند، زیرا بدافزار هنگام راهاندازی مجدد رایانه قربانی ناپدید میشود. در اواخر سال ۲۰۱۷، تیم اطلاعاتی تهدید سیسکو تالوس (Cisco Talos) مثالی از بدافزار بدون فایل را با نام DNSMessenger منتشر کرد.

نحوه نفوذ بدافزارها

در بخشهای پیشین، انواع مختلف بدافزار و روشهای انتشار آنها را شناسایی کردیم. روشهایی که بدافزارها میتوانند از طریق آنها نفوذ کرده و در شبکهها گسترش یابند، همواره در حال افزایش هستند؛ این روشها که بردارهای تهدید در منظر دیجیتال محسوب میشوند، شامل موارد زیر هستند:

-

دستگاههای ناامن: دستگاههای ناامنی که به شبکه دسترسی دارند، مانند دستگاههای موبایل شخصی، رایانههای شخصی و دستگاههای اینترنت اشیا (IoT)، یک بردار حمله را برای بدافزارها باز میکنند.

-

شبکههای ناامن: شبکههای ناامنی که بخشی از یک زنجیره تأمین هستند، یا شبکههای ناامن متعلق به شرکای شخص ثالث، میتوانند شبکههای سایر تأمینکنندگان را آلوده کرده یا بدافزار را به شبکه سازمانی راه دهند.

-

دستگاههای قدیمی: دستگاههای قدیمی در شبکه که نرمافزار آنها بهطور منظم بهروزرسانی نمیشود، میتوانند به خطر بیفتند و بدافزار را گسترش دهند.

-

پیوستهای ایمیلی: پیوستهای ایمیلی حاوی کد مخرب میتوانند باز شده و برای کاربران دیگر ارسال شوند و بدافزار را در کل شبکه یک سازمان گسترش دهند.

-

ایمیلهای فیشینگ یا فیشینگ هدفمند (Spear Phishing): ایمیلهای فیشینگ گیرنده را فریب میدهند تا رمزهای عبوری را به اشتراک بگذارند که دسترسی به شبکه شرکتی را فراهم میکند؛ در نتیجه، بدافزار میتواند در آنجا منتشر شود.

-

پیامکهای اسمیشینگ (Smishing): این پیامکها، مشابه ایمیلهای فیشینگ اما در تلفنهای همراه، کاربران حواسپرت را فریب میدهند تا روی لینکهای بدافزاری کلیک کرده و اطلاعات کاربری شخصی یا تجاری را وارد کنند که این امر به بدافزار اجازه میدهد در شبکه پخش شود.

-

سرورهای فایل: سرورهای فایل، مانند آنهایی که بر اساس سیستم فایل CIFS یا سیستم فایل شبکه (NFS) کار میکنند، میتوانند بدافزار را با دانلود شدن فایلهای آلوده توسط کاربران، گسترش دهند.

-

نرمافزارهای اشتراکگذاری فایل: این نرمافزارها میتوانند به بدافزار اجازه دهند تا خود را بر روی رسانههای قابل حمل مانند فلش درایوها (thumb drives) و سپس بر روی سیستمهای رایانهای و شبکهها تکثیر کند.

-

اشتراکگذاری فایل همتابههمتا (P2P): اشتراکگذاری فایل همتابههمتا میتواند با به اشتراک گذاشتن فایلهای آلوده که به ظاهر بیضرر (مانند ویدئو، موسیقی یا تصاویر) هستند)، بدافزار را وارد سیستم کند.

-

آسیبپذیریهای شبکهای قابل سوءاستفاده از راه دور: این آسیبپذیریها میتوانند به هکر اجازه دهند که بدون توجه به موقعیت جغرافیایی، به سیستمها دسترسی پیدا کند.

نشانههای آلودگی به بدافزار

علائم و نشانههای آلودگی به بدافزار میتوانند آشکار یا پنهان باشند. در اینجا چند علامت رایج که ممکن است نشان دهند دستگاه شما آلوده به بدافزار شده باشد آورده شده است:

-

کند شدن شدید سیستم

-

نمایش تبلیغات و پنجرههای پاپآپ بسیار زیاد، به ویژه اگر در مکانهای غیرمنتظره ظاهر شوند

-

تخلیه سریع باتری

-

کرش شدن سیستم

-

کاهش ناگهانی فضای دیسک

-

تغییرات خودکار در تنظیمات مرورگر

-

تغییرات خودکار در مسیرهای مرورگر

-

ظاهر شدن برنامههای ناآشنا در دستگاه موبایل

-

افزایش فعالیت اینترنتی سیستم

-

غیرفعال شدن آنتیویروس

-

از دست دادن دسترسی به فایلها یا سیستم

-

حذف فایلها

-

دریافت پیامهای عجیب توسط مخاطبین از طرف شما

روشهای جلوگیری از آلودگی به بدافزار

برای جلوگیری از آلوده شدن سیستم به بدافزار، استفاده از مجموعهای از روشها و استراتژیهای امنیتی ضروری است. در ادامه به تشریح هر یک از این روشها میپردازیم:

1. نرمافزارهای آنتیویروس و ضد بدافزار

نصب و استفاده از نرمافزارهای آنتیویروس و ضد بدافزار معتبر یکی از مهمترین اقدامات در جلوگیری از آلودگی سیستم به بدافزار است. این نرمافزارها بهطور پیوسته سیستم شما را زیر نظر دارند و قادر به شناسایی تهدیدات در زمان واقعی هستند. همچنین، این ابزارها به طور خودکار میتوانند بدافزارهای شناساییشده را قرنطینه یا حذف کنند، که این امر از گسترش بیشتر آن جلوگیری میکند. بهروزرسانی منظم این نرمافزارها نیز بسیار مهم است زیرا تهدیدات جدید و بدافزارهای بهروز ممکن است با نسخههای قدیمی نرمافزارهای آنتیویروس شناسایی نشوند.

2. مدیریت پچها

یکی از مهمترین راهها برای جلوگیری از سوءاستفاده از آسیبپذیریهای نرمافزاری، اعمال پچهای امنیتی بهطور منظم است. بدافزارها اغلب از آسیبپذیریهای شناختهشده در سیستمعاملها یا برنامههای کاربردی قدیمی بهرهبرداری میکنند. بنابراین، بهروزرسانی مرتب سیستمعامل و نرمافزارهای دیگر برای رفع این آسیبپذیریها ضروری است. استفاده از سیستمهای مدیریت پچ خودکار میتواند اطمینان حاصل کند که همه سیستمها بهطور بهموقع و بدون تأخیر بهروز رسانی میشوند.

3. فایروالها

فایروالها ابزارهای اساسی برای محافظت از شبکه و سیستمها در برابر تهدیدات خارجی هستند. این ابزارها میتوانند ترافیک ورودی و خروجی شبکه را فیلتر کنند و از دسترسیهای غیرمجاز به سیستم جلوگیری نمایند. علاوه بر این، فایروالهای پیشرفته قادرند تا ارتباطات مشکوک را شناسایی و مسدود کنند. استفاده از فایروالهای مبتنی بر میزبان (روی دستگاهها) و فایروالهای شبکه (در سطح شبکه) میتواند لایهای اضافی از محافظت را فراهم کند و از نفوذ بدافزار به سیستمها جلوگیری کند.

4. امنیت ایمیل

ایمیلها یکی از اصلیترین راههای انتقال بدافزارها هستند. استفاده از راهحلهای امنیتی پیشرفته برای فیلتر کردن ایمیلها، شناسایی حملات فیشینگ و مسدود کردن پیوستهای آلوده میتواند تهدیدات ناشی از ایمیلهای مخرب را کاهش دهد. این سیستمها بهطور خودکار ایمیلهای مشکوک را شناسایی کرده و از ورود آنها به صندوق پستی جلوگیری میکنند. آموزش کارکنان برای شناسایی ایمیلهای فیشینگ و مشکوک نیز میتواند از ورود بدافزارها از این طریق جلوگیری کند.

5. آموزش کارکنان

آگاهی کارکنان در خصوص تهدیدات سایبری و شیوههای مقابله با آنها، یکی از موثرترین روشها برای جلوگیری از حملات بدافزاری است. آموزشهای منظم در زمینه شناسایی حملات فیشینگ، استفاده از رمزهای عبور قوی و اجتناب از کلیک بر روی لینکهای مشکوک میتواند از وقوع بسیاری از حملات جلوگیری کند. همچنین، آموزش در خصوص اهمیت استفاده از احراز هویت چندعاملی (MFA) برای سیستمهای حساس باید در اولویت قرار گیرد تا لایههای امنیتی اضافی ایجاد شود.

6. پشتیبانگیری و بازیابی دادهها

پشتیبانگیری منظم از دادهها و ذخیرهسازی آنها در مکانهای ایزوله یکی از مهمترین اقداماتی است که میتواند در برابر حملات ransomeware (بدافزارهای رمزنگاری شده) از دادههای مهم محافظت کند. در صورت آلوده شدن سیستم به بدافزار، داشتن نسخههای پشتیبان سالم و قابل بازیابی میتواند کمک کند تا کسبوکار یا سیستم به سرعت به حالت عادی بازگردد و از از دست رفتن دادهها جلوگیری کند.

9. راهکارهای امنیتی دیگر

پیادهسازی شیوههایی مانند اصل حداقل دسترسی و مدل امنیت Zero Trust میتواند به محدود کردن دسترسیهای غیرمجاز و محافظت از دادههای حساس کمک کند. طبق این اصل، کاربران تنها باید به منابعی دسترسی داشته باشند که برای انجام وظایف خود به آن نیاز دارند. همچنین، در مدل امنیت Zero Trust، فرض بر این است که تمام درخواستها برای دسترسی به سیستمها، حتی اگر از داخل سازمان باشند، تهدید بالقوه هستند و باید به دقت بررسی شوند.

با استفاده از این استراتژیها، میتوان سیستمها را در برابر تهدیدات بدافزاری محافظت کرده و از نفوذ بدافزارها به داخل شبکهها و سیستمها جلوگیری کرد.

جمع بندی

بدافزار، یک اصطلاح فراگیر برای هر کد یا برنامهای است که با هدف آسیبرسانی، جاسوسی، سرقت دادهها (مانند رمز عبور و اطلاعات مالی) یا ایجاد اختلال در عملکرد سیستمها طراحی شده است. از ویروسهای ساده گرفته تا کرمها، تروجانها، جاسوسافزارها و باجافزارهای پیچیده، هر نوع بدافزار به دنبال سوءاستفاده از منابع یا منافع مالی است. روشهای نفوذ بدافزارها متنوع است و شامل دستگاههای ناامن، پیوستهای ایمیل آلوده و حملات فیشینگ میشود. برای جلوگیری از آلودگی، استفاده از نرمافزارهای آنتیویروس معتبر، بهروزرسانی منظم سیستمها، استفاده از فایروالها، و آموزش کاربران در مورد تهدیدات سایبری ضروری است تا سیستمها در برابر تهدیدات روزافزون محافظت شوند.